文件上传

文件上传是一种以文件的形式让网站后台读取这个文件并执行的漏洞

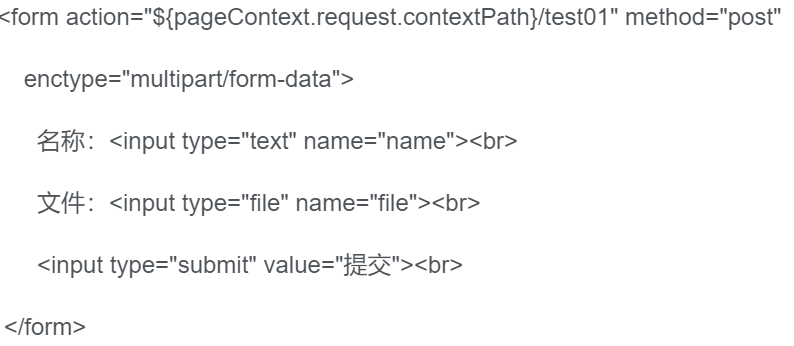

这一段代码是我们我们可能会在网站的前端我们可以看到的一段源码

很明显这里就是一个文件上传的点

通过这一段源码我们可以发现是以post传参提交的表单

在网站的文件上传中都是表单也都是post传参

所以我们抓包看到这样类似的代码可以简易判断是否存在文件上传的上传点

文件上传说到死就是一个文件

这里的文件上传代码不以txt文档呈现,因为我的傻逼Windows11会给我报毒然后给我删掉,这就是Windows11不好的地方什么都要管一下

文件上传说白了就是以文件的形式将木马传入网站后台,或者是webshell

这张图片就可以很好说明什么是文件上传攻击

当然我们直接进入一个网站也可以找一下是否存在文件上传漏洞,例如一个头像修改等

基本意义上文件上传在前端若是有检测的话,基本上都是以JavaScript来做的检测,这里的绕过是很容易的

前几天英短开的一个靶场就是文件上传漏洞,说白了就是通过上传一个PHP文件让代码在网站后台执行,就能拿到网站的webshell

这里就是一些常见的PHP一句话木马,对于文件上传也有菜刀等工具可以使用,直接给你生成一个木马这些工具都是可以的,当然一句话木马不限于php

对于前端检测的绕过也是很简单的我们先用记事本写一个一句话木马,保存的时候用jpg格式保存,然后用burpsuite上传的时候修改文件后缀名为php就行了,基本上前端的检测都只会检测后缀名是不是php这类似的文件名,现在可能会看文件内容了,绕过可以把后缀名改成php3 php2 pHp pphhpp等这类双写大小写,加数字字符为版本号等

这里前端的绕过得分两种情况

一种是黑名单绕过就是如果文件后缀名出现了这个名单的名字就不让上传

对于这一类我们可以通过中间件的解析漏洞来绕过这些

具体的绕过方式我这里不会提起太多,原理也说不太清,我只能说绕过的一些方法,有一些绕过方法可以基于中间件的漏洞来,还有双写绕过,等

这些绕过手法在百度上都可以找到的,现在ctf上也有一些文件上传的题,

攻击流程说白了就是一句话木马传小马小马传大马,或者直接上传小马,或者一句话木马直接传大马

记住一句话木马只是为了让自己的攻击行为最简化的方法,最终拿到webshell还是得靠大马来稳固,渗透后处理,例如隐藏webshell等,留后门等,拿到的webshell都是服务器的管理权限,这样的权限还是很高的,能力够高可以形成一条完整的杀链,甚至可以通过拿下的服务器以那台服务器为跳板做内网渗透,让整个服务器机群都得到你的控制

当然记住不要非授权访问,不然会戴上银手镯的

附录,作者补充

文件上传漏洞是我的短板之一,这里上文我说漏了一个知识点,就是绕过方式中还有一种就是对源码的截断处理%00,具体怎么处理以后我会拿出攻防世界的wp来讲解

下一期就是内网渗透了,尽请期待

没有回复内容