这一篇纯属干货分享

题目是信息收集

那么信息收集主要分为两类

主动信息收集和被动信息收集

然后根据你要收集信息的网络环境我们又可以分为内网的信息收集和外网的信息收集,所以我们可以分出来四种情况

首先我们说一下主动信息收集

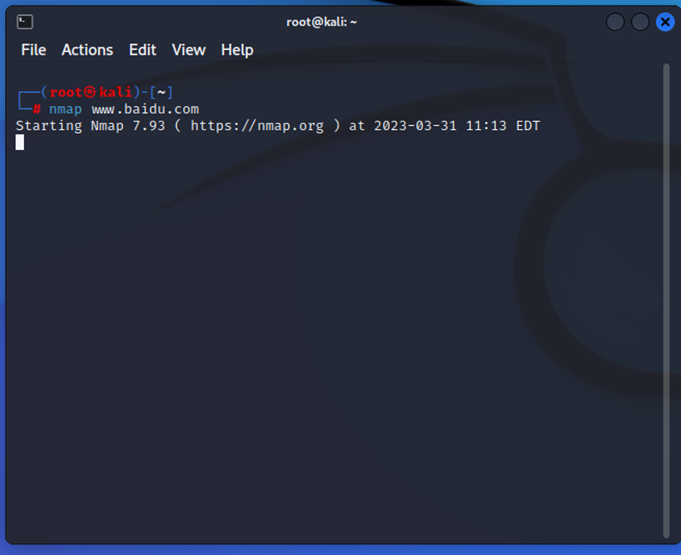

对于网站我们可以用kali Linux的nmap(也有面向Windows的版本),也就是端口扫描,这个工具也可也用于内网

这是对nmap的最基础的使用,我们前面几期说过,nmap可以带选项进行信息收集

我们先看这条命令给的回显

这里特此说明目标主机可以是内网IP做内网的主动信息收集

可以看到开放端口 80和 443分别对应的是http协议和https协议

当然可能存在攻击的端口服务我会在附录说明

这里说明一些常用的参数

-Pn将所有的主机都默认为在线,跳过主机发现

-P0使用IP协议的ping

-n不做dns解析

-a可以发现目标主机的操作系统

不常用的参数或选项可以百度查询

下面介绍另一个工具goby

这个工具可以根据扫描得到的端口直接告诉你资产和中间件,不用自己做更多的判断,当然这里特此说明不要相信他扫出来的漏洞即使是红队版

还有一个漏洞扫描工具给大家推荐一下Nessus,这一款工具的漏扫是真的靠谱,如果可以评分的话 goby只有10分Nessus我能给到90分以上,这里对这个工具不做太多介绍

还有一些信息收集的工具,sqlmap(可以找到sql注入点可能会误报)

这里说明一下,之前我们讲到的burp suite抓包也可以说是信息收集的一个方法

下面我们说一下被动收集

被动收集针对外网有fofa有shodan,这里不演示,搜索语法在fofa官网有说明,功能太强大了,尤其是fofa开vip之后可以针对扫描指纹等信息,这个功能是一般被动信息收集无法比拟的

对于内网的信息收集基本上就是靠命令来完成了

我们先来说一下kali Linux的被动信息收集方法

netdiscover命令

我们可以看到IP信息和mac地址信息,这个方法是针对于数据链路层的二层信息收集发现

在kali上我们可以操作在Windows上也可以

在cmd输入arp -a

我们可以看到一些信息

这两个方法实质意义是针对与osi七层模型的二层链路的广播帧发现,做的实质意义就是监听,也只有监听,是不容易被管理员发现的

关于信息收集,要做全套,在攻击的时候我们都会先做好一整套的信息收集,信息收集越充分,攻击的点可能就会越多

附录

80 Web # 常见Web漏洞,管理后台

80-89 Web # 常见Web漏洞,管理后台

161 SNMP # 默认口令:public/private ,弱口令爆破

389 LDAP # 未授权访问

443 SSL # 心脏滴血以及一些Web漏洞测试

445 SMB # 弱口令爆破,检测是否有ms_08067等溢出

512,513,514 Rexec

873 Rsync # 未授权访问,弱口令爆破

1025,111 NFS

1433 MSSQL # 弱口令爆破

1521 Oracle:(iSqlPlus Port:5560,7778) # 弱口令爆破

2082/2083 cpanel主机管理系统登陆 (国外用较多)

2222 DA虚拟主机管理系统登陆 (国外用较多)

2601,2604 zebra路由 # 默认密码zebra

3128 squid # 代理默认端口,如果没设置口令很可能就直接漫游内网了

3306 MySQL # 弱口令爆破

3312/3311 kangle主机管理系统登陆

3389 远程桌面 # 弱口令爆破

4440 rundeck # 弱口令:admin/admin 参考WooYun: 借用新浪某服务成功漫游新浪内网

4848 GlassFish # Web中间件,弱口令:admin/adminadmin

5432 PostgreSQL # 弱口令爆破

5900,5901,5902 vnc # 弱口令爆破

5984 CouchDB http://xxx:5984/_utils/

6082 varnish # 参考WooYun: Varnish HTTP accelerator CLI 未授权访问易导致网站被直接篡改或者作为代理进入内网

6379 redis # 未授权访问

7001,7002 WebLogic # 弱口令爆破,反序列,弱口令:weblogic/system/guest/portaladmin

7778 Kloxo # 主机控制面板登录

8000-9090 # 一些常见的Web端口,有些运维喜欢把管理后台开在这些非80的端口上

8080 tomcat/WDCP主机管理系统 # 弱口令爆破,tomcat有很多漏洞

8080,8089,9090 JBOSS # 未授权访问,弱口令爆破,JBOSS有很多漏洞

8083 Vestacp # 主机管理系统 (国外用较多)

8649 ganglia

8888 amh/LuManager # 主机管理系统默认端口

9000 fcgi # fcgi php执行

9200,9300 elasticsearch # 代码执行,参考WooYun: 多玩某服务器ElasticSearch命令执行漏洞

10000 Virtualmin/Webmin # 服务器虚拟主机管理系统

11211 memcache # 未授权访问

27017,27018 Mongodb # 未授权访问

28017 Mongodb # 统计页面

50000 SAP # 命令执行

50070,50060,50030 hadoop # 默认端口未授权访问

没有回复内容