永恒之蓝内网渗透Windows7

这里我们需要用到kali Linux的msfconsole来进行操作

Windows7是我们用虚拟机模拟的

Kali Linux和Windows7在同一个内网环境中

关于永恒之蓝,我们分上下两篇

这是上篇

永恒之蓝

永恒之蓝是基于Windows7的smb服务处理smb v1请求的时候发生的漏洞,漏洞存在于445端口,smb协议是用于处理计算机之间的共享文件,打印机,命名管道等资源,电脑上的网上邻居也是靠这个实现的,SMB协议用于应用层和会话层,可以用在TCP/IP协议之上,主要是445端口和139端口

这个漏洞后续被微软官方修复

这个漏洞还有一个编号叫MS17-010

漏洞实质意义就是缓冲区溢出,说到缓冲溢出,就得说一下汇编来理解缓冲区溢出漏洞原理,这里不讲,缓冲区溢出的后果是可以让任意代码执行,也就是可以达到一定程度上的控制,也可以说是远程控制

漏洞出现在Windows SMB v1中的内核态函数srv!SrvOs2FeaListToNt在处理FEA(File Extended Attributes)转换时,在大非分页池(内核的数据结构,Large Non-Paged Kernel Pool)上存在缓冲区溢出。函数srv!SrvOs2FeaListToNt在将FEA list转换成NTFEA(Windows NT FEA) list前会调用srv!SrvOs2FeaListSizeToNt去计算转换后的FEA lsit的大小。然后会进行如下操作:

1.srv!SrvOs2FeaListSizeToNt会计算FEA list的大小并更新待转换的FEA list的大小

2.因为错误的使用WORD强制类型转换,导致计算出来的待转换的FEA list的大小比真正的FEA list大

3.因为原先的总大小计算错误,导致当FEA list被转化为NTFEA list时,会在非分页池导致缓冲区溢出

这里是我查阅资料知道的,因为正经人知道这个漏洞还记函数名啊,我是记不住

这里说到了应用层和会话层,这里简要介绍一下七层架构模型

应用层 表示层 会话层 传输层 网络层 数据链路层 物理层

从前到后分别是第七层到第一层

第一层物理层 就是我们见到的网线传输的电信号,WiFi传输的波,光纤信号传输的光,数据传输的单位大小为比特流

第二层数据链路层 说直接一点交换机的以太口就属于是数据链路层(有的交换机是三层交换机不说太远),还有以太网之间的数据传输也是属于数据链路层这里有的协议有ARP协议,等,传输数据的单位大小为帧,MAC地址就是基于这一层的内容

第三层网络层 这一层主要就是做的路由寻址,也就是路由器工作在这一层,这里说的路由器和家里的光猫本质一样上不一样,这里的路由器和上面说到的交换机可以去ensp体验一下企业级的,IP地址也就基于这一层,IP地址组成有A类B类C类D类E类,其中ABC类里面一些特殊的地址端是私有地址(这里是基于IPv4来说的),这里的协议有ICMP IGMP IP等

第四层传输层,传输层实质意义就是管理进程和进程之间的通信,至于进程是什么在附录中会有Windows的cmd命令来演示,基于这里的协议有TCP/UDP协议这两个协议也是相对于比较重量级的协议,这里不讲区别

第五层会话层 主要是管理进程于进程之间的通讯,这里不扯太多

第六层表示层 主要是用于对文件的描述,例如jpg的文件后缀就是告诉计算机这是个图片

第七层应用层 这里就是程序向用户提供服务的位置,就好比说你用的浏览器浏览网页使用的http协议就是基于这一层 这一层的协议有 ssh http/https DHCP FTP Telent POP3等

关于网络七层模型还有很多,这里永恒之蓝漏洞就是存在于会话层,关于网络协议,也远不止我上面提到的

附录

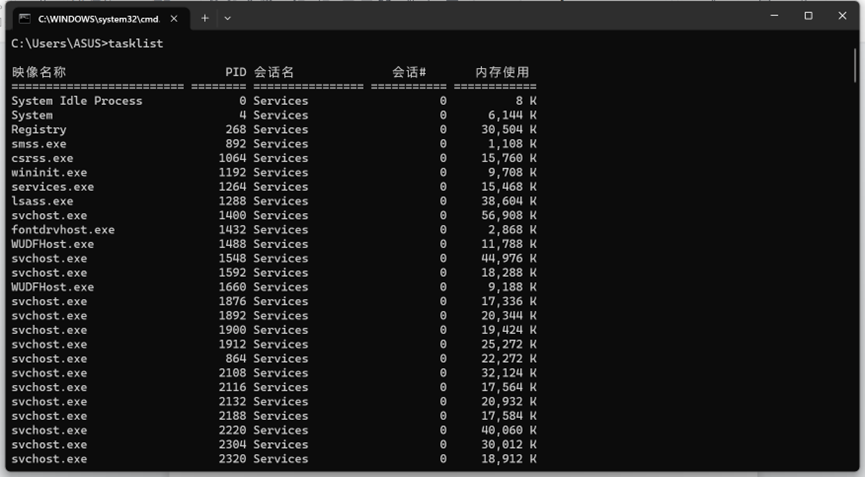

我们在Windows的cmd中输入tasklist就可以看到正在运行的所有进程

也可以使用ctrl+shift+esc打开任务管理器看到部分正在运行的进程

这里我也不p图了没什么好p的,没错我是原p

我们在cmd中看到的进程和pid值(就是正在运行的进程的编号)可以根据使用的进程名和pid值来终止进程,命令是taskkill(别乱结束啊,把系统正在运行的服务一些结束了会系统蓝精灵的)

我们输入taskkill -?可以看到taskkill命令的格式参数等

例如taskkill /pid 5555 /f

结束pid为5555的进程

关于cmd的命令还有 cd跳转目录 whoami(我是谁)查看当前用户 ipconfig查看网关

没有回复内容