一,扫描与嗅探的概念

1黑客在入侵或攻击电脑前,需要了解对方,IP地址和开放端口,最好能抓取对方的通信的数据包,以便分析对方正在干什么。以便进行攻击

二IP地址的概述

1,IP 是lnternet protocol的缩写,意思是“网络之间互联的协议”,也就是为计算机网络互相连接和进行通信而设计的协议。在因特网中,它是能使连接到网上的所有计算机网络实现互相通信的唯一一套规则,规定了计算机在因特网上进行通信时应当遵守的规则。任何厂家生产的计算机,只要遵循IP协议,就可以与因特网互相连通,正是因为IP协议,因特网才能得以迅速发展,成为世界上最大的开放的计算机通信网络。因此,IP协议也可以被称为因特网协议。

2,IP是一个32位的二进制数通常被各分为四个“8位二进制数”(也就是4个字节)。IP地址通常用“点分十进制”表示成(a.b.c.d)其中,a.b.c.d都是0~255之间的十进制数。例如,点分十进制IP地址(100.4.5.6),实际上是32位二进制数(01100100.00000100.00000101.00000110)。

三,IP地址分类

1,公有地址

公有地址(Pyblic anddress)由late NlC(internet Network information Center因特网信息中心)负责。这些IP地址分配给注册并inter NlC提出申请的组织机构。通过它直接访问因特网。

2,私有地址

除了公有地址外,还需要了解常用的三类私有地址。私有地址,主要用于解决IP地址不足的问题。

四,获取目标IP地址的方式

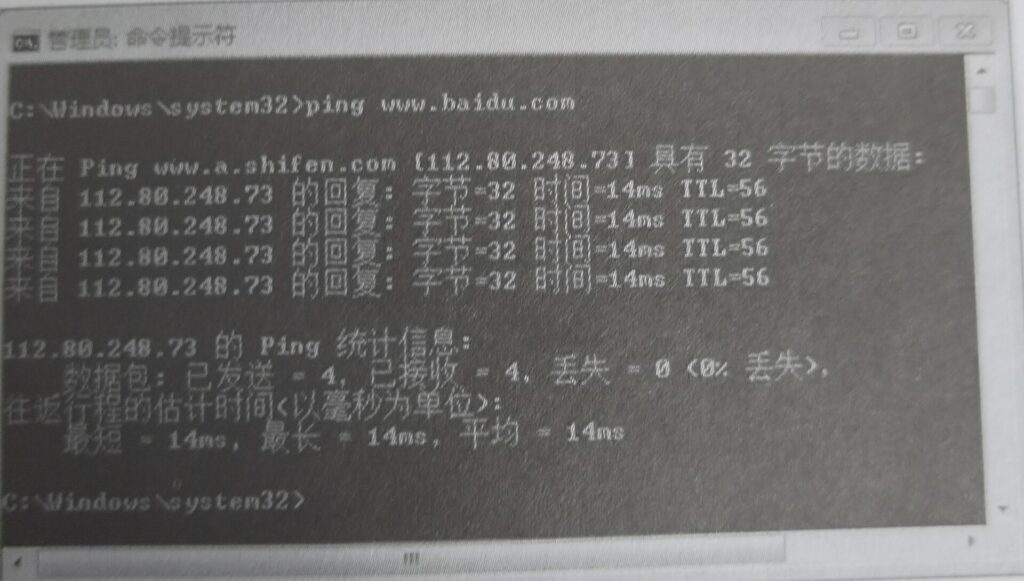

1,PlNG

通过PlNG可以直接获取网址的IP,如图所示。可以从”来自”后的IP地址查看网址的IP。

2,NSLOOKUP

通常,网站会使用其群功能,也就是说,多个服务器为网站做了备分。如果要获取更详细全面的IP地址,可以使用nslookup对域名进行分析,如图所示

五,网络嗅探

1,嗅探可以窃取网络上流经的数据包,用集线器组成的网络是基本共享原理局域网内所有的计算机都接收相同的数据包,而网卡构造了硬件的“过滤器”通过识别MAC地址过滤掉和自己无关的信息,就看程序,只需要关闭这个过滤器,将网卡设置为“混杂模式”就可以进行嗅探,用交换机switch组件的网络基本上,“交换”原理的,交换机不是把数据包发送到所有端口上,而是发送到目地网卡所在的端口,这样嗅探起来会麻烦一些嗅探程序一般利用“ARP欺骗”方法,通过改变MAC地址等手段,欺骗交换机将数据包发给自己,嗅探分析完毕再转发出去。

2,使用“超级嗅探狗”进行嗅探

通过网络监控局域网内MSN、lCQ、YAHOO、Jabber、QQ的聊天内容,文件传输等相关内容。

记录网页浏览标题网站链接访问时间

记录收发邮件的邮箱主题征文内容附件内容

记录通过web、FTP、QQ、MSN等方式上传和下载的文件内容。

六,网络嗅探防御

1,端口分类

按端口号可以分为三大类,公认端口,注册端口,动态端口,或私有端口

2,端口扫描

一个端口,也就是一个前置的通信通道,也就可能是一个入侵通道,对目标计算机进行端口扫描,得到许多有用的信息,进行扫描的方法有很多,可以手工进行扫描,也可以用端口扫描软件进行扫描,在进行手工扫描时,需要熟悉各种命令,对命令执行后输出进行分析,用扫描软件进行扫描时,许多扫描软件都会分析数据的功能,通过端口扫描可以得到许多有用信息,从而发现系统的安全漏洞,以上定义只针对网络通信端口,端口扫描在某些场合还可以定为广泛的设备端口扫描,比如某些管理软件可以动态扫描各种计算机外设端口的开放状态进行管理和监控。这些这类常见系统的有USB管理系统个这种外设管理系统等。

3使用Adanced Port Scannes进行端口扫描

Adanced Port Scannes是一款免费的网络扫描工具,能够快速找到网络计算机上的开放端口,并对检测到的端口上进行程序版本进行检索,该程序具有友好的界面和丰富的功能

没有回复内容